站点动态:欢迎您!今天是 2025-04-25 星期五!

问题描述

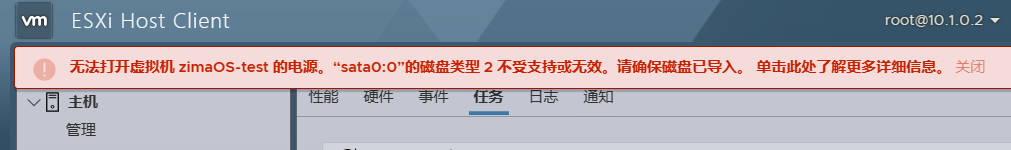

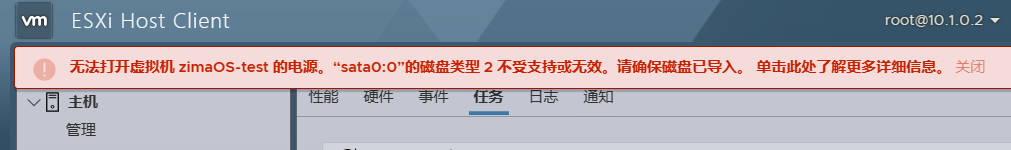

从Github上下载了一个zimaos_zimacube-0.4.9.4.vmdk,在VMware ESXi 8.0上创建一个虚拟机加载了这个磁盘,打开电源就报错,提示如下:

“无法打开虚拟机 zimaOS-test 的电源。“sata0:0”的磁盘类型 2 不受支持或无效。请确保磁盘已导入。”

问题分析

把该磁盘删除可以打开电源,那么就是磁盘问题。虽然VMware Workstation和VMware ESXi是同一家公司也都是vmdk格式的磁盘,但是也会有不支持的情况。直接在VMware Workstation 17下测试了一下,可以正常打开使用。

VMware Workstation是非常好用的虚拟化软件,常用于开发、测试 、部署新的应用程序。Tiny 10是基于Windows 10的精简版本。

1 安装前准备

(1)下载安装VMware Workstation 16 Pro 16.1.0 build-17198959

(2)Tiny 10 23H2镜像

2 虚拟环境

新建Windows 10的虚拟化环境。

开源NAS系统ZimaOS是从CasaOS进化而来的,主要是不再需要Linux系统支持,自带底层Linux系统。目前该系统只能实现一些简单的NAS功能。

1、安装准备

1.1、VMware ESXi 8.0U1(我这里使用这个版本,具体安装可以看我以前的文章)

1.2、ZimaOS镜像,目前最新版是0.4.9.4,下载zimaos_zimacube-0.4.9.4.vmdk。官网:Github地址

2、虚拟环境

2.1、打开虚拟机管理web界面,点击“创建/注册虚拟机”,选择“创建新虚拟机”,点击“下一页”

问题描述

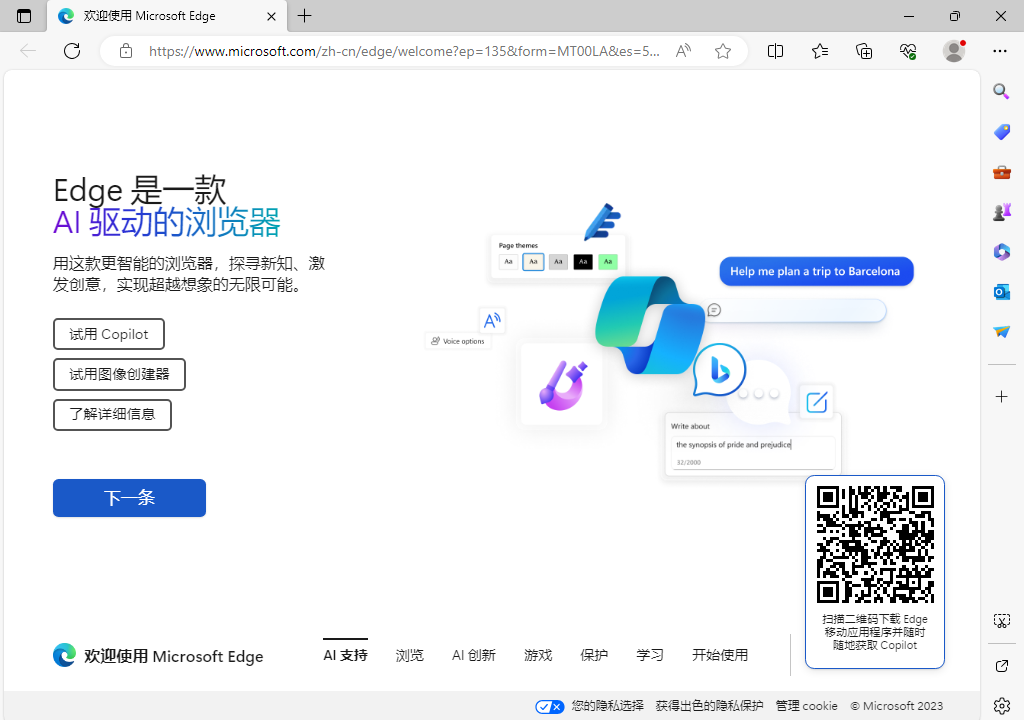

Microsoft Edge升级到121版本后,浏览器右侧出现了一个侧边栏,浏览器设置中找不到隐藏的设置了。

解决方法

使用快捷键 Ctrl + Alt + / 直接可以隐藏侧边栏。

问题描述

很多人将光猫改为桥接模式(或者使用猫棒),使用OpenWrt路由器拨号后,发现不能再通过路由器访问光猫后台了。

问题分析

光猫改桥接后,会把PPPoE的帧直接透传给上行接口,对于OpenWrt路由器来说,就像直接用一根网线连接了远端PPPoE服务器,所以当我们访问192.168.1.1时,数据直接发送给了远端服务器,所以无法访问光猫。

Windows 10 LTSC 2021安装后没有Microsoft照片应用程序,打开图片直接使用画图工具来看,很不方便,现在需要手动安装Microsoft照片应用。

操作方法

1、打开https://store.rg-adguard.net/网站,选择PackageFamilyName,输入Microsoft.Windows.Photos_8wekyb3d8bbwe 点击搜索按钮,并下载以下3个安装包。(64位下载X64的,32位下载X86的,本站文章末尾提供64位应用安装包下载)

(1)Microsoft.UI.Xaml.2.7_7.2208.15002.0_x64__8wekyb3d8bbwe.Appx

(2)Microsoft.Windows.Photos_2023.10070.17002.0_neutral_~_8wekyb3d8bbwe.AppxBundle

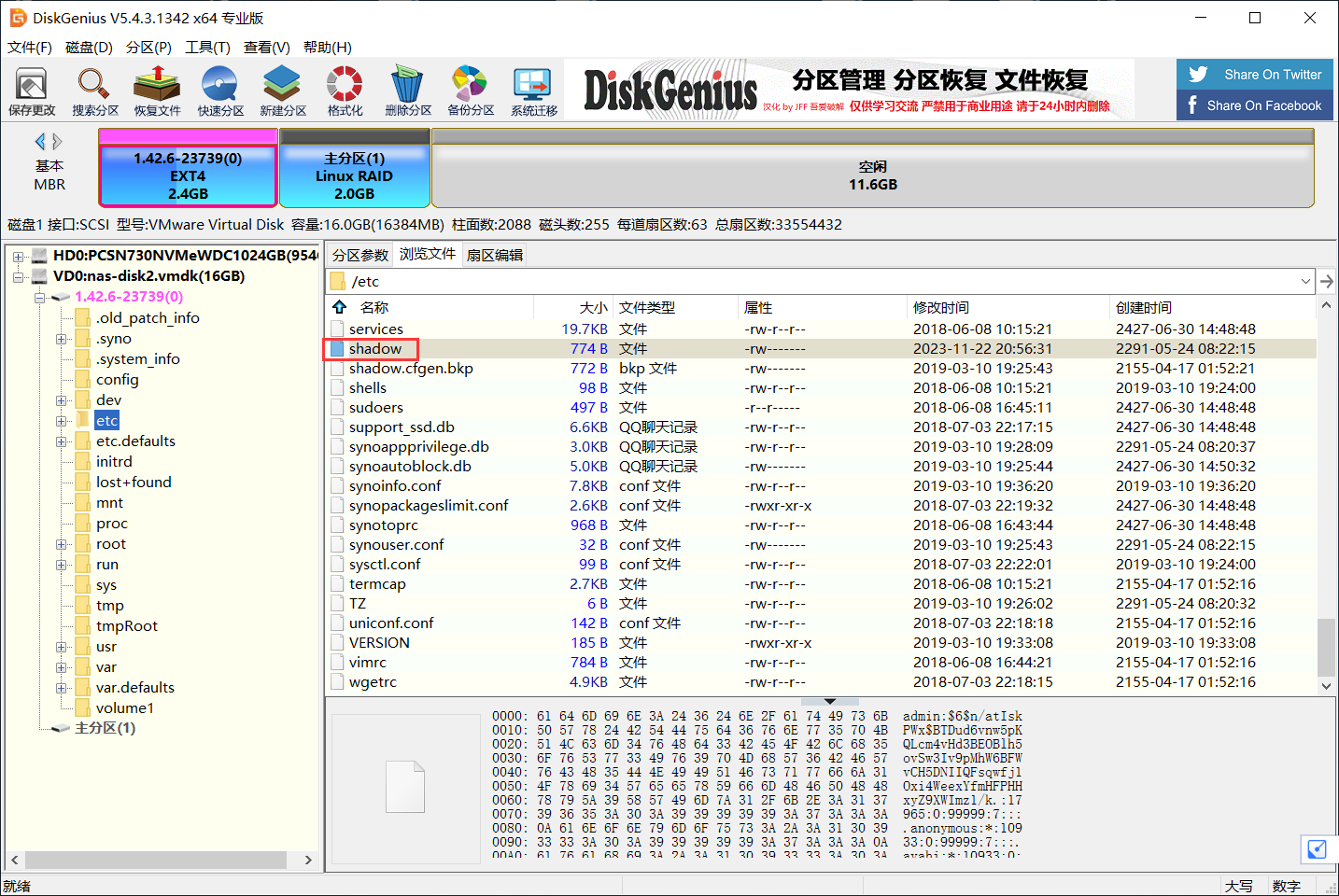

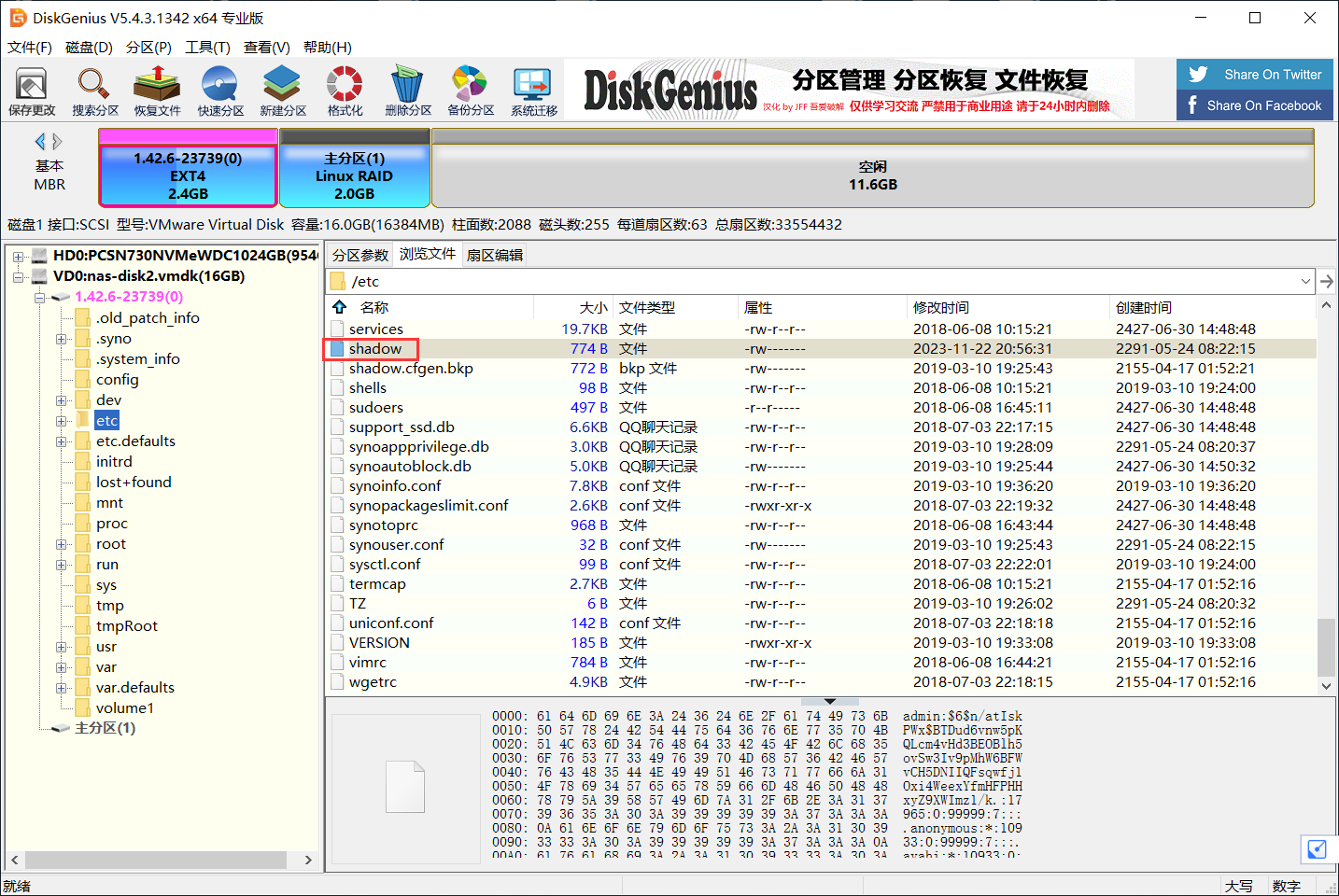

白群晖DSM重置密码只要按住reset按钮5秒钟,听到“哔”的一声松开reset按钮,这时候密码已经清空了。但是黑群晖没有reset按钮,如果忘记了密码如何重置呢?

方法一

重装黑群晖实现,但是需要重新配置。

方法二

因为底层是Linux的修改而来的,所以只要修改/etc/shadow文件就可以了。

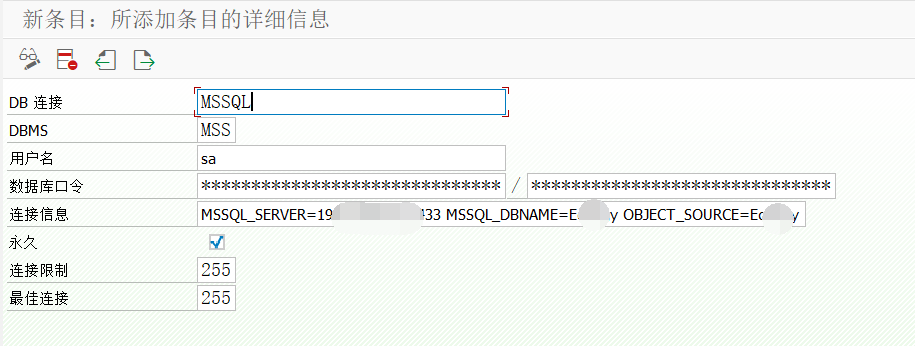

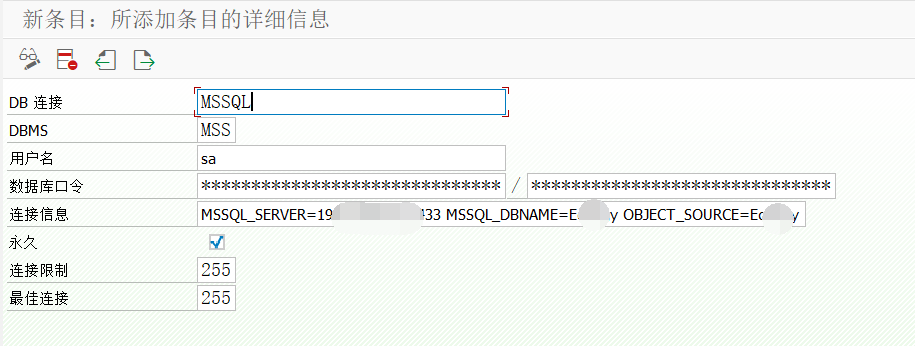

SAP需要访问外部数据库SQL Server(以下简称MSSQL)进行数据读写操作。

一、MSSQL服务器配置

1、安装的是SQL Server 2019(Windows Server 2019),对防火墙和账号进行配置,保证外部能通过ODBC的方式使用IP+端口访问,可以使用数据库管理工具进行测试。配置过程网上教程很多就不详细写了。

二、SAP服务器配置

1、安装的是SUSE Linux Enterprise Server (SLES),需要安装ODBC组件。使用命令 cat /etc/os-release 查看SUSE版本,这边使用的是SUSE Linux Enterprise Server 15 SP2。

问题描述

Zoom使用专业版账号创建了会议无法加入会议,错误代码13215。

问题分析

Zoom停止中国大陆区域的服务导致了这个问题,因为专业版账号没有中国区的数据中心导致无法加入会议。

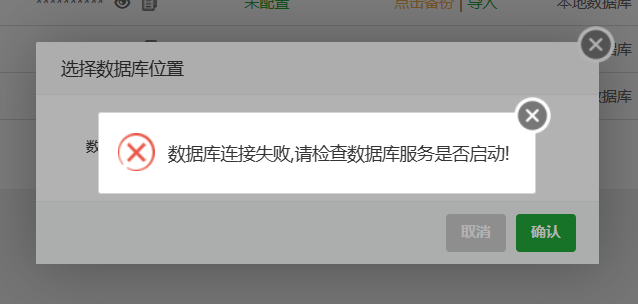

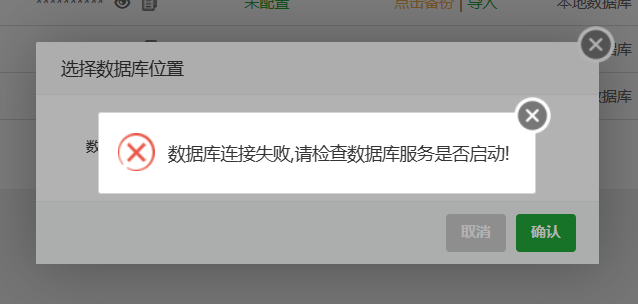

问题描述

宝塔面板8.0.2(Debian 11)安装了MySQL 10.4.14-MariaDB不知道做了什么操作后,就直接报错“数据库连接失败,请检查数据库服务是否启动!”。

问题分析

根据宝塔论坛的一些文档操作,但是无法解决,通过 /etc/init.d/mysqld status 命令也未发现任何问题。